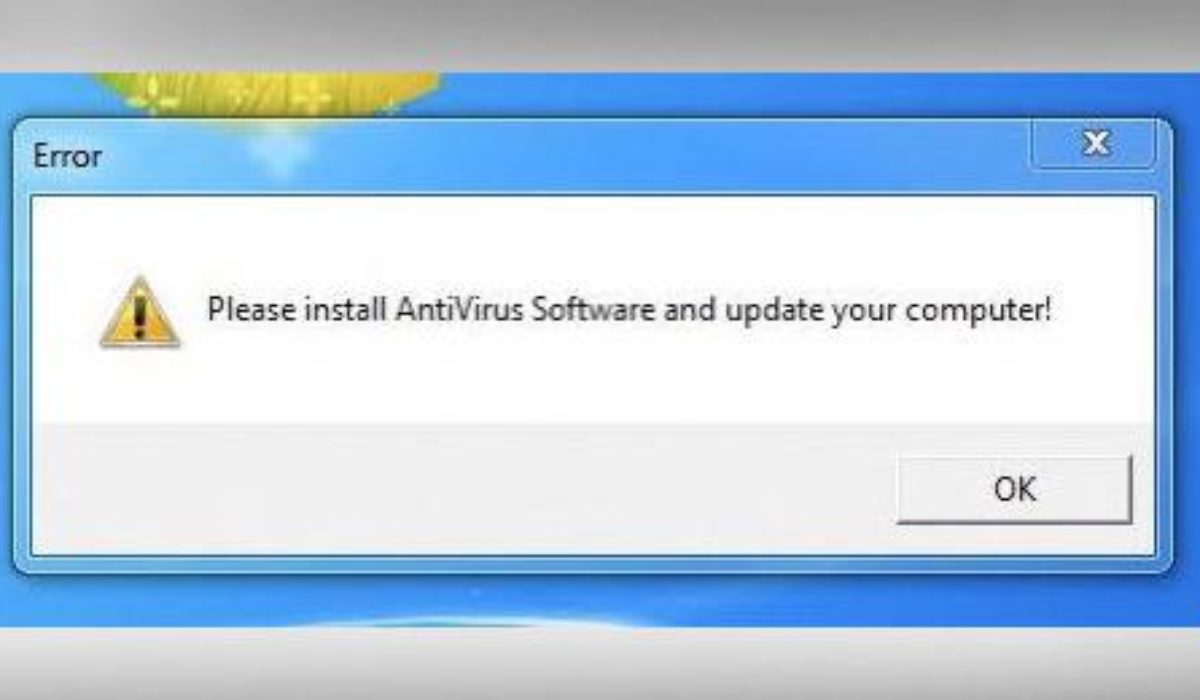

En mystisk enhet verkar ha kapat backend infrastruktur Phorpiex (Trik) botnet och avinstallerar spam bot malware från infekterade värdar, samtidigt visar en popup säger användare att installera ett antivirusprogram och uppdatera sina datorer, har ZDNet lärt sig.

Popupsna har börjat visas på användarnas skärmar idag, tidigt på morgonen, US Eastern Time, och har upptäckts av forskargruppen på antivirusleverantören Check Point.

Inledningsvis ZDNet och andra trodde att detta var ett spratt kodas inuti skadlig kod av Phorpiex laget i syfte att trolling säkerhetsforskare analysera skadlig kod.

Men när timmarna gick blev det klart att detta faktiskt ägde rum på kundsystem, i den verkliga världen, och var inte bara en popup som dök upp i virtuella maskiner som användes som sandlådor för analys av skadlig kod.

”Detta är verkligen händer,” Yaniv Balmas, chef för Cyber Research vid Check Point, berättade ZDNet. ”Vi övervakar noga denna malware familj och har märkt att detta beteende började för bara några timmar sedan.”

Balmas listade flera teorier som vad som kunde ha hänt — såsom malware operatörerna bestämde sig för att sluta och stänga botnet på sina egna villkor, en brottsbekämpande åtgärd, en vigilante säkerhetsforskare som tar saken i egna händer, eller ett rivaliserande malware gäng saboterar Phorpiex besättningen genom att förstöra deras botnet.

TROLIGEN EN KAPNING

”Hijack verkar sannolikt baserat på meritlista för Phorpiex utvecklare,” sade en andra malware analytiker, som avböjde att ha sitt namn används i den här artikeln eftersom han inte var behörig att tala i sitt företags namn — en annan antivirusleverantör.

Forskning om mobila enheter: 2016 säkerhetstrender, attackfrekvenser och leverantörsbetyg

Denna arkiverade Tech Pro Research rapport, ursprungligen publicerades i juli 2016, är tillgänglig gratis för registrerade TechRepublic medlemmar. För alla de senaste forskningsrapporter, 100+ färdiga policyer, IT arbetsbeskrivningar, och mer, kolla TechRepublic…

Forskning från TechRepublic Premium

”Den Phorpiex utvecklare har några ganska otäcka rivaler i botnet spelet så det skulle inte förvåna mig om detta är en attack motiverad av svartsjuka eller något längs dessa linjer,” tillade han.

”Utvecklaren för Phorpiex botnet är extremt lat och slarvig”, sade malware analytikern och hävdar att han också kunde ha kapat botnet tidigare på grund av dess förenklade IRC-baserade kommando- och kontrollmekanism.

SAMMA BOTNET DRABBADES AV EN DATAINTRÅNG I 2018

Phorpiex-malware, som har varit aktiv i mer än ett decennium, har lidit säkerhetsbrott tidigare, även på grund av skadlig kod utvecklarens slarv.

År 2018 lämnade Phorpiex-utvecklaren en av botnetets kommando- och kontrollbackend-servrar exponerade på nätet, och säkerhetsforskare kunde hämta en lista med 43,5 miljoner e-postadresser som Phorpiex besättningen riktade med spam kampanjer.

Phorpiex är en av dagens mest aktiva spam botnets. Phorpiex-teamet arbetar genom att infektera Windows-datorer och använda dessa system som spam bots för att skicka ut massiva spam kampanjer.

Dessa spam kampanjer håller spam botnet vid liv, genom att infektera nya datorer med Phorpiex, men de skickar också ut anpassade spam kampanjer på uppdrag av andra cyberbrottsgrupper — den metod genom vilken Phorpiex besättningen tjänar sina pengar.

Den som kapade botnätet idag och instruerade robotar att avinstallera sig själva har lagt en allvarlig buckla i Phorpiex-gängets framtida vinster och operationer. För att ge en uppfattning om storleken på vinsten Phorpiex besättningen förlorade, Check Point tidigare rapporterade att samma botnet gjorde $115,000 på fem månader bara från mass-spamming sextortion e-postmeddelanden.